Ένα από τα πράγματα που έμαθε -και στον πλέον δύσπιστο- η φετινή χρονιά είναι πως η NSA, η Εθνική Υπηρεσία Ασφάλειας των ΗΠΑ, γνώριζε και γνωρίζει καλά τον τρόπο να κατασκοπεύει τους πάντες και τα πάντα. Και έχει εργαλεία για την κατασκοπεία σε υπολογιστές, πληκτρολόγια, firewalls, servers, αλλά και το… σύνολο της αρχιτεκτονικής ασφαλείας που έχει δημιουργηθεί από τις μεγαλύτερες τεχνολογικές εταιρείες στον κόσμο.

Μέρος των εν λόγω αποκαλύψεων -και οι πλέον πρόσφατες που μας απασχολούν ώστε να κλείσει με αυτό τον τρόπο το 2013- είναι αυτές του γερμανικού περιοδικού Der Spiegel, που δημοσιεύει τώρα ένα νέο εσωτερικό έγγραφο της NSA που τα… λέει όλα.

Όπως φαίνεται, το τμήμα της NSA που είναι επιφορτισμένο με το συγκεκριμένο σκοπό ονομάζεται ANT και διαθέτει εργαλεία που μπορούν να παρακολουθούν κινητά, υπολογιστές, ακόμη και να “εκτρέπουν” ή να τροποποιούν δεδομένα από συσκευές.

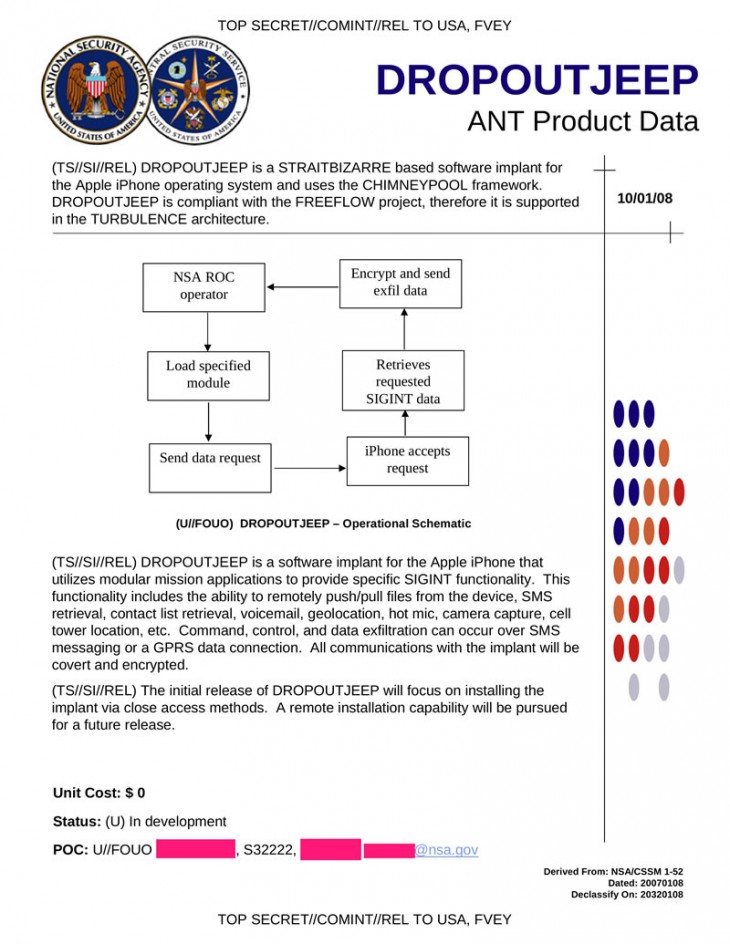

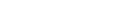

Ένα από τα σχετικά εργαλεία ονομάζεται DROPOUTJEEP και, όπως διαβάζουμε, είχε αναπτυχθεί για την πρώτη γενιά iPhone που κυκλοφόρησε το 2008, ωστόσο αυτή τη στιγμή παραμένει ασαφές το αν χρησιμοποιείται ακόμη ή όχι.

Το DROPOUTJEEP φαίνεται πως επιτρέπει την απομακρυσμένη πρόσβαση και τον έλεγχο μίας συσκευής, χρησιμοποιώντας τα SMS ή την υπηρεσία δεδομένων. Αυτό συνεπάγεται ότι, με τη βοήθειά του, κάποιος μπορεί να διαβάζει γραπτά μηνύματα, να ακούει φωνητικά μηνύματα, να κάνει download και upload δεδομένα, αλλά και να μπορεί να εντοπίζει και να καταγράφει τη θέση ενός τηλεφώνου, χωρίς φυσικά να γίνεται αντιληπτός από το χρήστη του.

Αξίζει να σημειώσουμε ότι, πέρα από το DROPOUTJEEP, διέρρευσαν και ακόμη περισσότερα “tools” που χρησιμοποιούσε η NSA για τους σκοπούς της, όπως ένα “εμφύτευμα” ειδικά σχεδιασμένο για τους servers Proliant που έχει κατασκευάσει η HP, ένα ακόμη για τα firewalls της CISCO, ένα για τα routers της Huawei, καθώς επίσης και ένα mobile σύστημα για την ασύρματη “τοποθέτηση” exploits στα Windows.