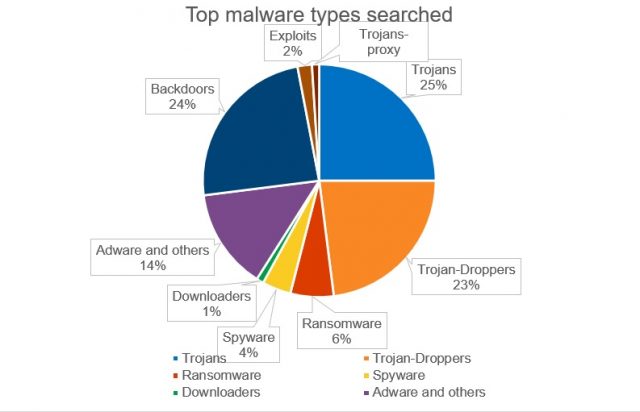

Ανώνυμα στατιστικά στοιχεία από δωρεάν αιτήματα στο Kaspersky Threat Intelligence Portal αποκάλυψαν ότι σχεδόν τα τρία τέταρτα (72%) των αναλυθέντων κακόβουλων αρχείων χωρίστηκαν σε τρεις κατηγορίες: Trojans, Backdoors και Droppers. Τα στατιστικά στοιχεία δείχνουν επίσης ότι οι τύποι κακόβουλου λογισμικού που οι ερευνητές συχνά ερευνούν δεν συμπίπτουν με τους πιο διαδεδομένους.

Η ανίχνευση κακόβουλης δραστηριότητας είναι μόνο το σημείο εκκίνησης για την έρευνα επίθεσης. Για να αναπτύξουν μέτρα αντιμετώπισης και αποκατάστασης, οι αναλυτές ασφάλειας πρέπει να προσδιορίσουν τον στόχο της επίθεσης, την προέλευση ενός κακόβουλου αντικειμένου, τη δημοτικότητά του κ.λπ. Η πύλη Kaspersky Threat Intelligence βοηθά τους αναλυτές να αποκαλύψουν το φόντο μιας επίθεσης πιο γρήγορα. Οι εμπειρογνώμονες της Kaspersky εξέτασαν δωρεάν αιτήματα[1] προς το Kaspersky Threat Intelligence Portal για να αποκαλύψουν με τι συσχετίζονται συχνότερα τα κακόβουλα αντικείμενα που επεξεργάζονται στο portal.

Στις περισσότερες περιπτώσεις, τα κατατεθέντα κατακερματισμένα ή ύποπτα μεταφορτωμένα αρχεία αποδείχθηκαν Trojans (25% των αιτημάτων), Backdoors (24%) – κακόβουλο λογισμικό που δίνει στον εισβολέα τον απομακρυσμένο έλεγχο σε έναν υπολογιστή – και Trojan-Droppers (23%) που εγκαθιστούν άλλα κακόβουλα αντικείμενα. Στατιστικά στοιχεία από το Kaspersky Security Network, η υποδομή που είναι αφιερωμένη στην επεξεργασία ροών δεδομένων που σχετίζονται με την ασφάλεια στον κυβερνοχώρο από εκατομμύρια εθελοντές συμμετέχοντες σε όλο τον κόσμο, δείχνουν επίσης ότι τα Trojans είναι συνήθως ο πιο διαδεδομένος τύπος κακόβουλου λογισμικού. Ωστόσο, τα Backdoors και τα Trojan-Droppers δεν είναι τόσο συνηθισμένα – αποτελούν μόνο το 7% και το 3% του συνόλου των κακόβουλων αρχείων που έχουν αποκλειστεί από τα προϊόντα της Kaspersky για τερματικές συσκευές.

Αυτή η διαφορά μπορεί να εξηγηθεί από το γεγονός ότι οι ερευνητές συχνά ενδιαφέρονται για τον τελικό στόχο της επίθεσης, ενώ τα προϊόντα προστασίας τερματικού σημείου προσπαθούν να την αποτρέψουν σε πρώιμο στάδιο. Για παράδειγμα, δεν επιτρέπουν σε έναν τελικό χρήστη να ανοίξει ένα κακόβουλο email ή να ακολουθήσει έναν κακόβουλο σύνδεσμο, αποτρέποντας την πρόσβαση των backdoors στον υπολογιστή του χρήστη. Επιπλέον, οι ερευνητές ασφάλειας πρέπει να προσδιορίσουν όλα τα συστατικά που εμπεριέχονται στο dropper.

Επίσης, η δημοτικότητα αυτών των κατηγοριών μπορεί να εξηγηθεί από το ενδιαφέρον για συγκεκριμένες απειλές και από την ανάγκη των ερευνητών να τις αναλύσουν λεπτομερέστερα. Για παράδειγμα, πολλοί χρήστες έψαξαν ενεργά πληροφορίες για το Emotet, καθώς αρκετά άρθρα εμφανίστηκαν σχετικά με αυτό το κακόβουλο λογισμικό στις αρχές του έτους. Ορισμένα αιτήματα αφορούσαν Backdoors στο λειτουργικό σύστημα Linux και Android. Τέτοιες οικογένειες κακόβουλου λογισμικού ενδιαφέρουν τους ερευνητές ασφάλειας, αλλά τα επίπεδά τους είναι σχετικά χαμηλά σε σύγκριση με τις απειλές που στοχεύουν τα Microsoft Windows.

«Παρατηρήσαμε ότι ο αριθμός των δωρεάν αιτημάτων προς το Kaspersky Threat Intelligence Portal για έλεγχο ιών ή κομμάτια κώδικα που εισάγονται σε άλλα προγράμματα, είναι εξαιρετικά χαμηλός – λιγότερο από ένα τοις εκατό, αλλά παραδοσιακά συγκαταλέγονται μεταξύ των πιο διαδεδομένων απειλών που εντοπίζονται από λύσεις τερματικού σημείου. Αυτή η απειλή επαναλαμβάνεται και εφαρμόζει τον κώδικά της σε άλλα αρχεία, τα οποία μπορεί να οδηγήσουν στην εμφάνιση μεγάλου αριθμού κακόβουλων αρχείων σε ένα «μολυσμένο» σύστημα. Όπως μπορούμε να δούμε, οι ιοί σπάνια ενδιαφέρουν τους ερευνητές, πιθανότατα επειδή στερούνται καινοτομίας σε σύγκριση με άλλες απειλές», σχολίασε ο Denis Parinov, Head of Threats Monitoring and Heuristic Detection.

Το Kaspersky Threat Intelligence Portal είναι ένα μοναδικό σημείο πρόσβασης για την πληροφόρηση απειλών της εταιρείας, παρέχοντας όλα τα δεδομένα και τις πληροφορίες για ψηφιακές επιθέσεις που έχουν συγκεντρωθεί από την Kaspersky για περισσότερα από 20 χρόνια. Εδώ διατίθεται δωρεάν πρόσβαση στις επιμελημένες δυνατότητές του, επιτρέποντας στους χρήστες να ελέγχουν αρχεία, διευθύνσεις URL και διευθύνσεις IP.

******

[1] Τα ανώνυμα αιτήματα συγκεντρώθηκαν από τον Νοέμβριο του 2019 έως τον Μάιο του 2020.